사이버 보안 위험 평가는 조직의 IT 시스템 및 데이터에 대한 위협을 평가하고 정보 보안 프로그램 개선 기회를 식별합니다. 또한 기업이 다른 사용자에게 위험을 알리고 보안 위험을 완화하기 위한 리소스 배포에 대한 정보에 입각한 결정을 내리는 데 도움이 됩니다. 이번 포스팅에서는 방법에 대해 알아보겠습니다. 사이버보안 위험 평가를 수행합니다.

사이버 보안 위험 평가 수행

사이버 보안 위험 평가를 수행하는 데 옳고 그른 방법은 없습니다. 그러나 간단한 경로를 통해 환경을 평가하는 방법에 대한 단계별 가이드를 제공합니다.

조직의 사이버 보안 역량을 평가하려면 아래에 언급된 단계를 따르세요.

- 중요도에 따라 자산을 분리하세요

- 위험 평가 및 분석

- 도구 및 보안 제어 추가

자세히 논의해 보겠습니다.

1] 중요도에 따라 자산을 분리하세요.

첫 번째 중요한 단계는 비즈니스에 대한 중요성을 기준으로 자산을 분류하는 것입니다. 가장 귀중한 리소스 주위에 보안 장벽을 구축한다고 상상해 보십시오.

이 접근 방식을 사용하면 가장 중요한 데이터를 보호하기 위해 대부분의 리소스가 할당됩니다. 법적 영향, 잠재적인 재정적 처벌, 전반적인 비즈니스 가치 등의 요소를 고려하여 자산 중요성을 결정하기 위한 명확한 표준을 확립하는 것이 중요합니다. 각 자산을 중요도에 따라 중요, 주요 또는 경미로 분류해야 하는 표준을 준수하는 정보 보안 정책 초안을 작성해야 합니다.

2] 위험 평가 및 분석

특정 유형의 정보는 다른 정보보다 더 민감합니다. 모든 공급업체가 동일한 수준의 보안을 제공하는 것은 아닙니다. 따라서 정보 자산을 식별한 후에는 관련 위험과 기업 전체를 평가하는 것이 중요합니다. 따라서 위험에 접근할 때 시스템, 네트워크, 소프트웨어, 정보, 장치, 데이터 및 기타 관련 요소를 고려해야 합니다.

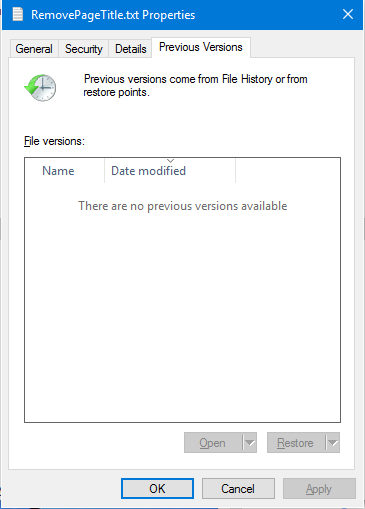

시작 메뉴 창 7에서 항목 제거

다음으로 위험을 분석해야 합니다. 에 따라 점수를 매겨야 하는 곳 발생 확률 그리고 영향 . 이를 바탕으로 어떤 나사를 먼저 조일지 결정할 수 있습니다. 예를 들어. 공개 정보를 저장하는 데이터 웨어하우스를 관리하는 경우 정보는 본질적으로 공개되므로 보안을 위해 더 적은 리소스를 할당하게 될 것입니다. 반면, 고객 건강 정보가 포함된 데이터베이스를 관리하는 경우 가능한 한 많은 보안 나사를 통합하려고 노력할 것입니다.

3] 도구 및 보안 제어 추가

다음으로 보안 제어를 정의하고 구현하는 것이 중요합니다. 이러한 제어는 잠재적 위험을 제거하거나 발생 가능성을 대폭 줄여 잠재적인 위험을 효과적으로 관리하는 데 필수적입니다.

모든 잠재적 위험을 해결하려면 통제가 필수적입니다. 따라서 전체 조직에서는 위험 통제가 지속적으로 시행되도록 구현하고 보장해야 합니다.

이제 우리는 다음 중 일부에 대해 논의할 것입니다. 위험 평가 도구 사용해야 한다는 것입니다.

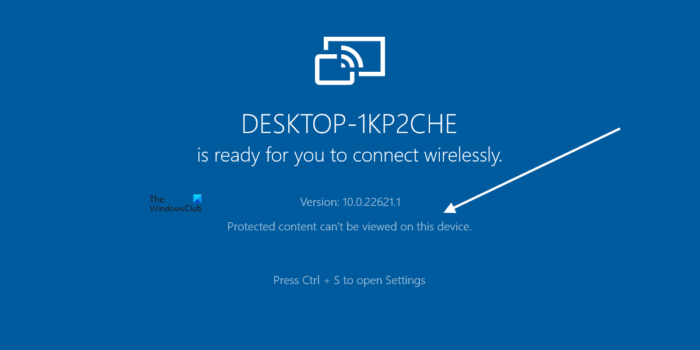

Windows 10 용 reddit 앱

- NIST 프레임워크

- 네트워크 보안 평가

- 공급업체 위험 평가 도구

그들에 대해 자세히 이야기합시다.

1] NIST 프레임워크

NIST 사이버보안 프레임워크는 데이터 보안을 유지하면서 위협을 모니터링, 평가 및 대응하기 위한 프로세스입니다. 이는 사이버보안 위험을 관리 및 감소하고 사이버 위험 관리에 대한 의사소통을 개선하기 위한 지침을 제공합니다. 위협을 식별하고, 감지하고, 위협으로부터 자산을 보호하고, 필요할 때 대응하고 복구합니다. 이는 조직의 사이버 보안 접근 방식을 조정하고 설정할 수 있는 사전 예방적 솔루션입니다. 이동 nist.gov 이 프레임워크에 대해 자세히 알아보세요.

2] 네트워크 보안 평가 도구

네트워크 보안 평가는 네트워크 보안을 점검하는 것과 같습니다. 시스템의 약점과 위험을 찾는 데 도움이 됩니다. 평가에는 두 가지 유형이 있습니다. 하나는 약점과 위험을 보여주고 다른 하나는 실제 공격을 시뮬레이션합니다. 목표는 조직 내부에서든 외부에서든 비용이 많이 드는 사이버 공격의 잠재적인 진입점을 찾는 것입니다.

다음과 같이 네트워크 보안 평가에 도움이 될 수 있는 몇 가지 도구가 있습니다. NMAP 그리고 아무도.

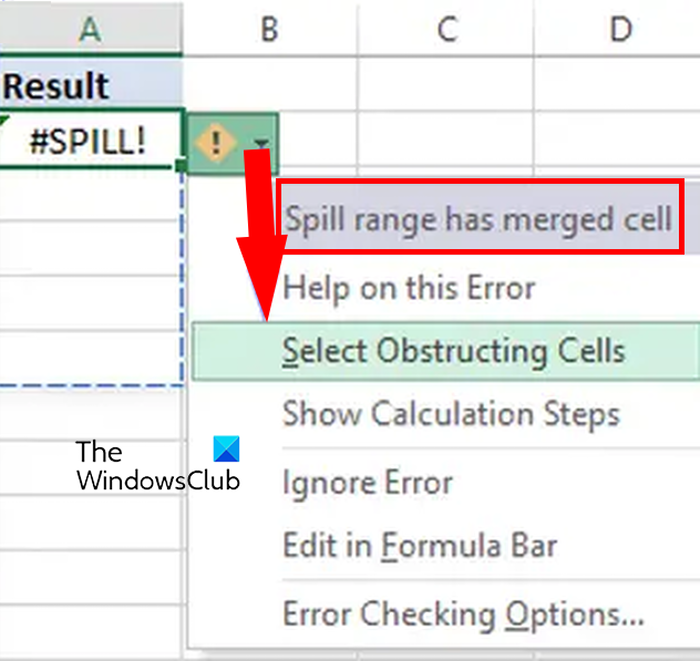

scandisk 창 10

먼저 이야기해보자 NMAP. 오픈 소스 무료 보안 스캐너, 포트 스캐너 및 네트워크 탐색 도구입니다. 장치, 방화벽, 라우터, 개방적이고 취약한 포트를 식별하고 제거하며 네트워크 인벤토리, 매핑 및 자산 관리를 지원합니다. 이동 nmap.org 이 도구를 다운로드하고 사용하려면

아무도 웹사이트를 검사하고 잠재적인 보안 취약점을 적어두는 또 다른 오픈 소스 도구입니다. 스크립트의 허점, 잘못 구성된 업로드 및 기타 오류를 검색하고 찾습니다. 다음에서 Nikto를 다운로드합니다. github.com .

3] 벤더 위험 평가 도구

조직의 보안뿐만 아니라 공급업체의 보안도 생각해야 합니다. 공급업체 위험 관리(VRM) 도구는 제3자 관계의 잠재적 위험을 식별, 추적, 분석 및 완화하는 데 도움이 됩니다. 타사 위험 관리 소프트웨어는 원활한 온보딩과 철저한 실사를 보장합니다.

공급업체의 위험을 평가하기 위해 Tenable, Sprinto, OneTrust, BitSight 등과 같은 VRM을 사용할 수 있습니다.

ppt에 뛰어나다

읽다: 중소기업을 위한 최고의 사이버 보안 관행은 무엇입니까?

보안 위험 평가의 5단계는 무엇입니까?

5가지 위험 관리 단계에는 평가 범위 결정, 위협 및 취약성 식별, 위험 및 영향 분석, 위험 우선 순위 지정 및 문서화가 포함됩니다. 그러나 이에 대해 자세히 알고 싶고 위험 평가 수행 방법에 대한 기본 가이드를 원한다면 위의 가이드를 확인하세요.

읽다: 주의해야 할 사이버 보안 위협

사이버 보안에 대한 위험 평가 매트릭스는 무엇입니까?

5×5 위험 평가 매트릭스에는 5개의 행과 열이 있습니다. 심각도와 가능성을 기준으로 위험을 25개 셀로 분류합니다. 위험 평가를 수행할 때 5×5 매트릭스를 만들 수 있고 만들어야 합니다.

또한 읽어보세요: Microsoft Cybersecurity Awareness Kit는 직원 교육 시뮬레이션을 제공합니다. .

![Windows용 iCloud로 업그레이드 실패 오류 [수정]](https://prankmike.com/img/apple/60/upgrade-to-icloud-for-windows-failed-error-fix-1.png)